中堅・中小企業が大手企業との取引を行う際、これまではISO27001の認証を取得していれば「ひとまず問題なし」とされてきました。しかし、実際には、多くの企業がISO認証取得のためだけの“形だけのセキュリティ対策”に留まり、実体との乖離が深刻になっています。経営者が本当に安心できる対策とは何か?本連載では、藤田哲矢・インフォセックアドバイザリー代表取締役の新刊『取引先から信頼される 日本発サイバーセキュリティ基準』より抜粋し、企業の実情に合った取り組み方をわかりやすく解説します(全3回中の第3回)。

自社が設定すべき

セキュリティ対策のゴールを考える

経営者が自社のサイバーセキュリティ対策に本格的に取り組もうと考えた時、ゴールはどこに設定するべきだろうか。「あらゆる攻撃を検知して絶対に侵入させず、情報漏洩もさせない」のは理想だが、攻撃が複雑化し、著しいスピードで進化している状況を考えると現実的には難しい。

「可能な限り防御体制を強化し、万が一侵入を許したとしても最少の被害に食い止められるようにする」というのが妥当なところかもしれない。しかし、対策を強化するには予算も人も必要になる。そうした企業に向けて筆者が提案したいのは、まずは自社の現状を知り、少しずつレベルアップを図る、というアプローチだ。

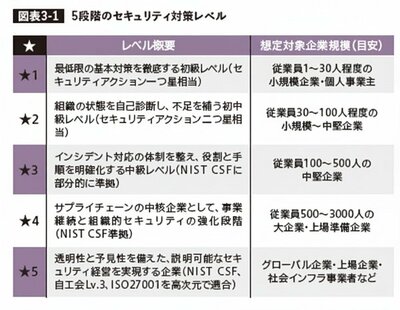

図表3‐1に5段階のセキュリティ対策レベルを示した。自社の現状がどこに位置するのかを知り、そのうえで一つ上のレベルを目指すのである。

一~五つ星までの評価は、情報処理推進機構(IPA)が提供している「セキュリティアクション」(一つ星と二つ星)と、経済産業省の「サプライチェーン強化に向けたセキュリティ対策評価制度構築に向けた中間取りまとめ(2025年4月14日公表)」および同サブワーキンググループでの検討内容(三~五つ星)を土台に、筆者の意見を加えて作成したもの

一~五つ星までの評価は、情報処理推進機構(IPA)が提供している「セキュリティアクション」(一つ星と二つ星)と、経済産業省の「サプライチェーン強化に向けたセキュリティ対策評価制度構築に向けた中間取りまとめ(2025年4月14日公表)」および同サブワーキンググループでの検討内容(三~五つ星)を土台に、筆者の意見を加えて作成したもの

以下では、自社のサイバーセキュリティ対策を5段階の成熟度レベルで整理し、それぞれのステージで行うべき取り組みを示す。基本対策から始まり、組織的対応力の強化、さらには事業継続と経営戦略に直結する高度な対応力まで、段階的にレベルアップしていくアプローチが求められる。

各ステージの強化では、アメリカ国立標準技術研究所(NIST)が定義するサイバーセキュリティフレームワーク(CSF2.0)が有効であり、「識別(Identify)」「防御(Protect)」「検知(Detect)」「対応(Respond)」「復旧(Recover)」「統治(Govern)」という6つの機能を段階的に構築することが、各レベルの成熟度向上を支える基盤となる。

最低限の対策を施す

初級レベル・一つ星

セキュリティ対策の初級レベル「一つ星」は、企業活動を行ううえで最低限行うべき対策ともいえる。IPAのセキュリティアクションでは、以下の「情報セキュリティ5か条」への取り組みを求めている。

(1)OSやソフトウェアのアップデート

(2)ウイルス対策ソフトの導入

(3)パスワードの強化

(4)共有設定の見直し

(5)攻撃の手口を知る

いずれも基本的な対策であり、「そんなことは当然やっている」と思う経営者も多いだろう。だが、意外な抜け穴もあるので注意が必要だ。

たとえば、(1)の「OSやソフトウェアのアップデート」。基本OSであるマイクロソフトのWindowsには、自動でアップデートされる機能がある。しかし、個人や部署などが勝手に使用しているソフトウェアはないだろうか。こうしたソフトウェアは誰が管理しているかも不明確で、抜け穴になりやすい。

また、最近のサイバー攻撃で突破口として狙われることの多いVPN(Virtual Private Network)も注意が必要だ。コロナ禍以降、爆発的に利用が増えたが、アップデートを怠っている企業が非常に多い。管理者が誰なのか、企業内で定まっていないことが多いため抜け穴になりやすい。

(5)の「攻撃の手口を知る」に関しては、ニュースに気を配るのが第一歩となる。IPAやJPCERTコーディネーションセンター(JPCERT/CC)といった公的機関から注意喚起の情報が出されていることが多い。日頃から情報を入手できる体制を整えておくべきだろう。