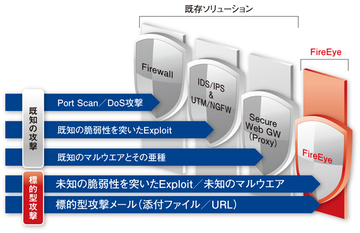

昨年来、「APT(Advanced Persistent Threat)」と呼ばれる標的型攻撃が話題になっている。機密情報を保有する大手企業だけでなく、中小規模の企業も被害に遭う可能性がある。APTは、攻撃の準備から最終的な情報の窃取までいくつかのプロセスがあり、入り口と出口の対策がポイントになる。APTのリスクから企業をどう守るか、専門家に話を聞いた。

アイ・ティ・アール

アイ・ティ・アールシニア・アナリスト

舘野真人氏

昨年、防衛関連企業や衆参議員などが被害に遭って話題となった標的型攻撃「APT」。特定のサーバに過重なアクセスをすることでサーバをダウンさせ、サービスを妨害するDoS攻撃も標的型攻撃の一種だが、それらとは明らかに一線を画す。APTは特定の企業や組織、個人を対象に気付かれないように諜報活動を行い、最終的に攻撃の目的である機密情報を窃取するところに特徴がある。

「たとえるならば、従来の攻撃は目標を一気に破壊するミサイル攻撃のようなもので、攻撃された側も認知しやすかった。ところが、APTはゆっくり時間をかけ、執拗に攻撃する。そのため、攻撃を受けていることに気付かないうちに情報が盗まれるケースもあります」と、企業システムの実態と動向分析に詳しいアイ・ティ・アールのシニア・アナリスト、舘野真人氏は指摘する。

企業規模に関係なく

標的になる恐れがあるAPT

APTの被害は、政府機関や大手企業が目立つこともあり、中小規模の企業経営者は「ウチの会社は関係ない」と考えがちだ。だが、攻撃者が標的とする企業の関連会社や取引先が狙われることもある。

最終目標である大企業のシステムに侵入する準備段階で、関連企業や取引会社から情報を窃取することは当然考えられるだろう。また、グループ経営が進展する今日、ITインフラを共通化する動きが活発化している。そのため、関連会社がAPTの踏み台になり、親会社に被害が及ぶ可能性もある。「企業規模に関係なく、APTを想定した情報セキュリティ対策を考える必要があります」と舘野氏は強調する。