VPN経由よりも圧倒的に多いシンプルな攻撃経路

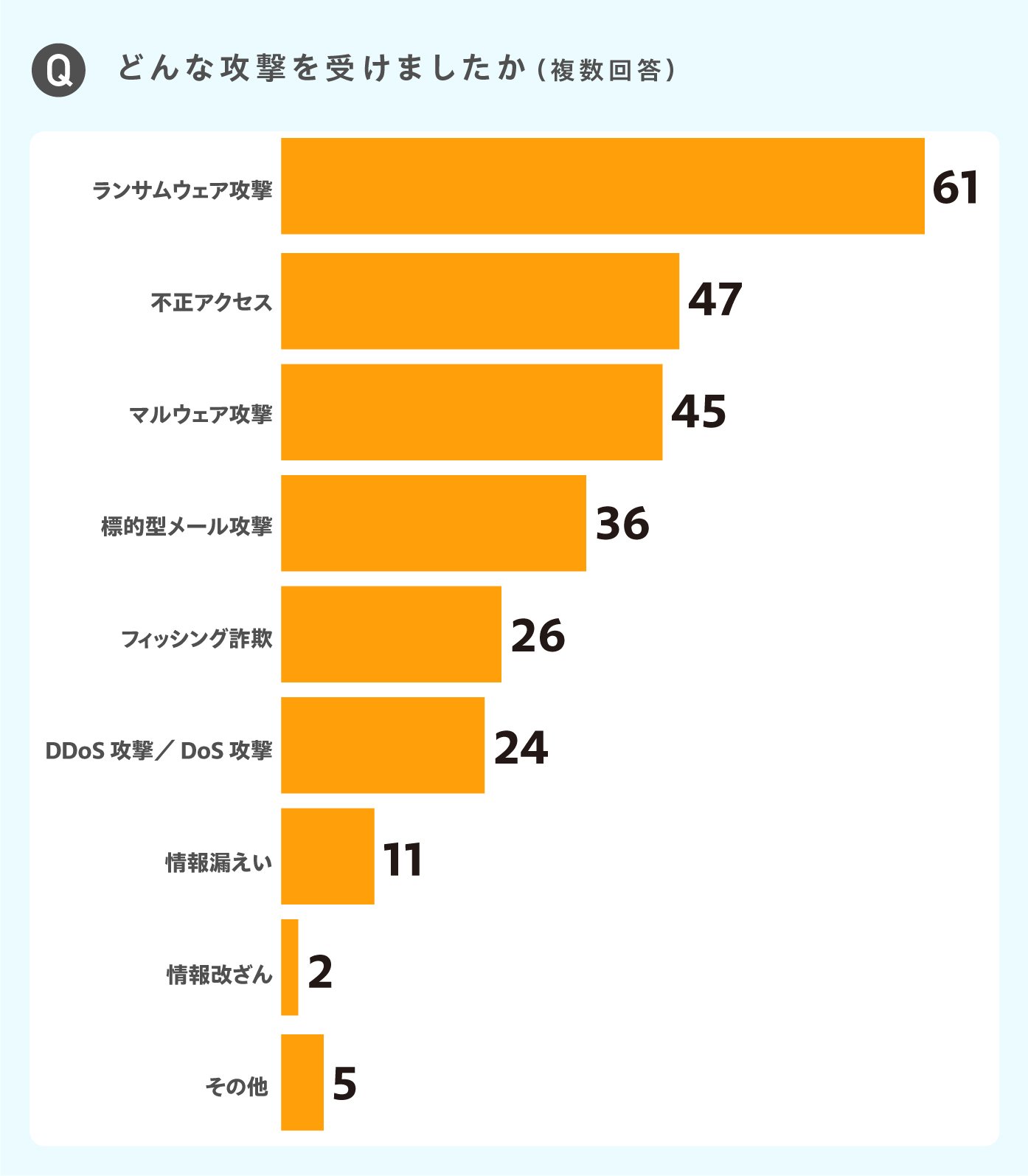

サイバー攻撃の種類で最も多かったのはランサムウェアだ(図4)。連載第1回で触れた徳島県つるぎ町立半田病院や、直近で多大な被害を被ったKADOKAWAもランサムウェアによる攻撃を受けている。

図4:ランサムウェアが最大の脅威

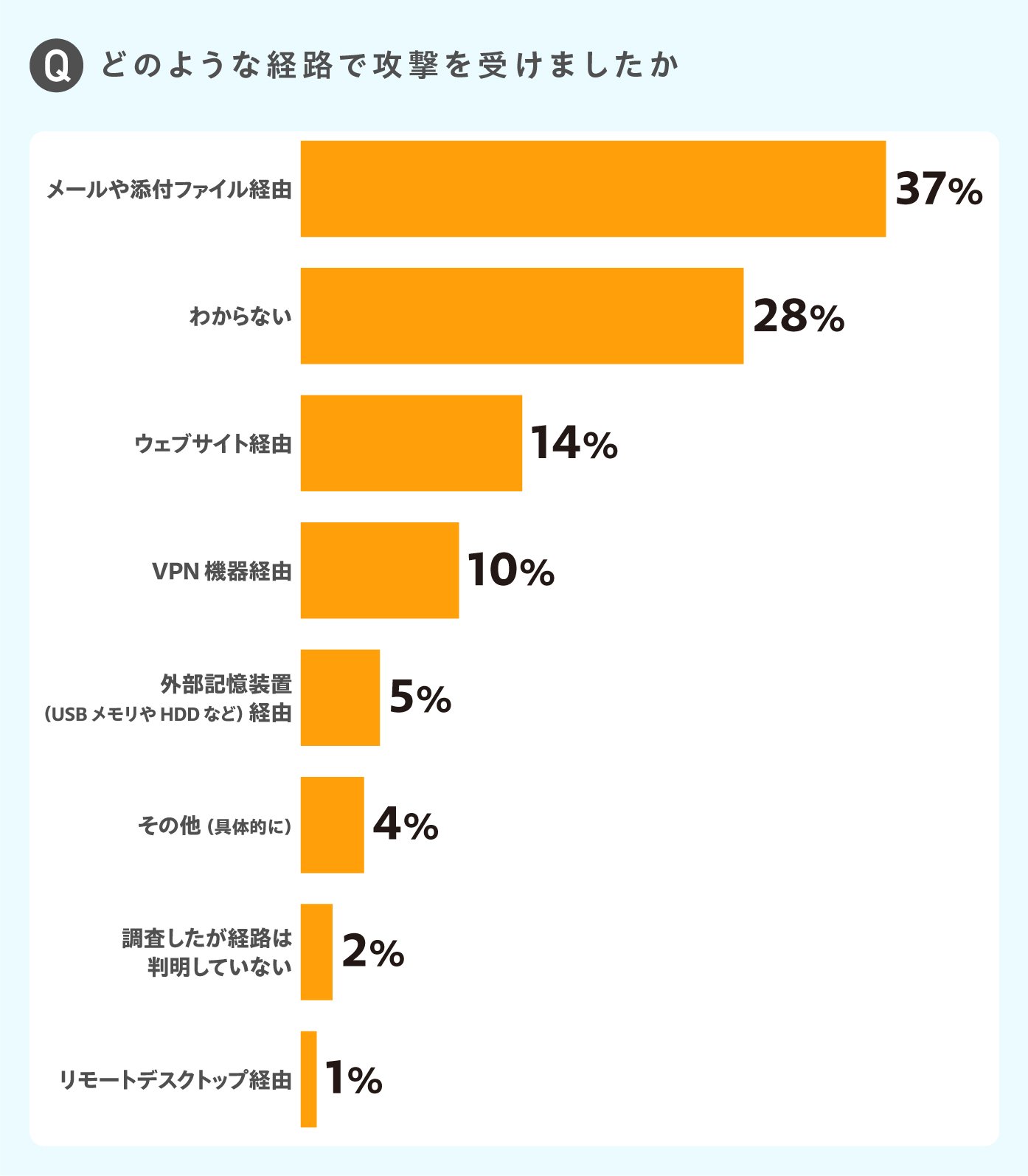

攻撃の経路は「メールや添付ファイル経由」が37%、「ウェブサイト経由」が14%、「VPN機器経由」が10%となっている(図5)。リモートワークの普及で、VPNを狙った攻撃が増加しているといわれているが、調査結果からは、メールや添付ファイルを経由したシンプルな攻撃が依然として多いことが分かる。

図5:VPNより多いメール・添付ファイル経由の攻撃

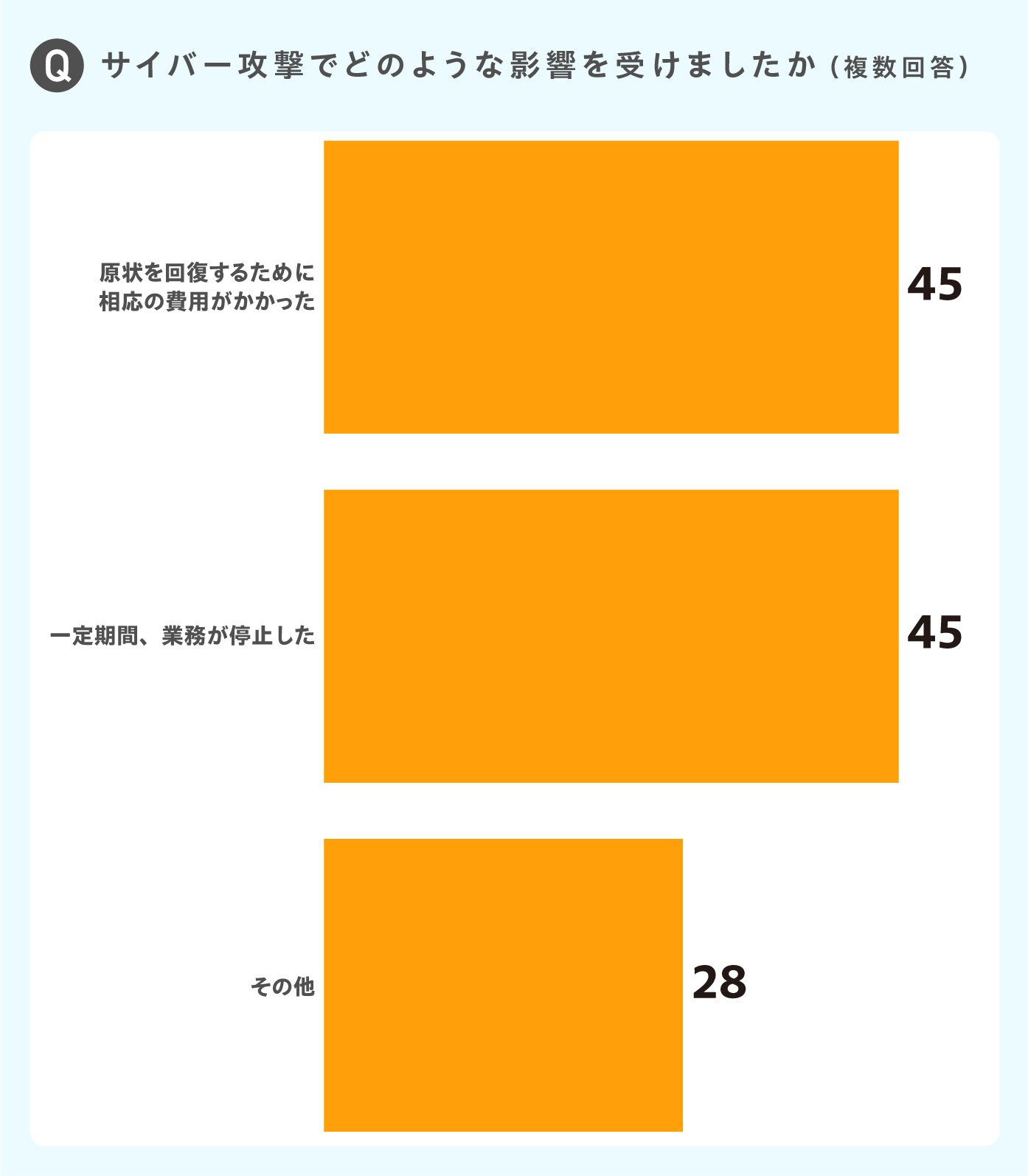

サイバー攻撃による被害は決して小さくない。「現状を回復するために相応の費用がかかった」「一定期間、業務が停止した」企業が45社に上った(図6)。

業務停止による機会損失や社会的信用の低下といった目に見えない影響に加え、サイバー攻撃の被害の範囲や影響を調査するための費用、状況次第で情報漏えいに対する損害賠償が発生することもあり、攻撃を受けた企業の規模によっては、事業存続が危うくなることも考えられる。

図6:業務が停止、原状回復に費用もかかる

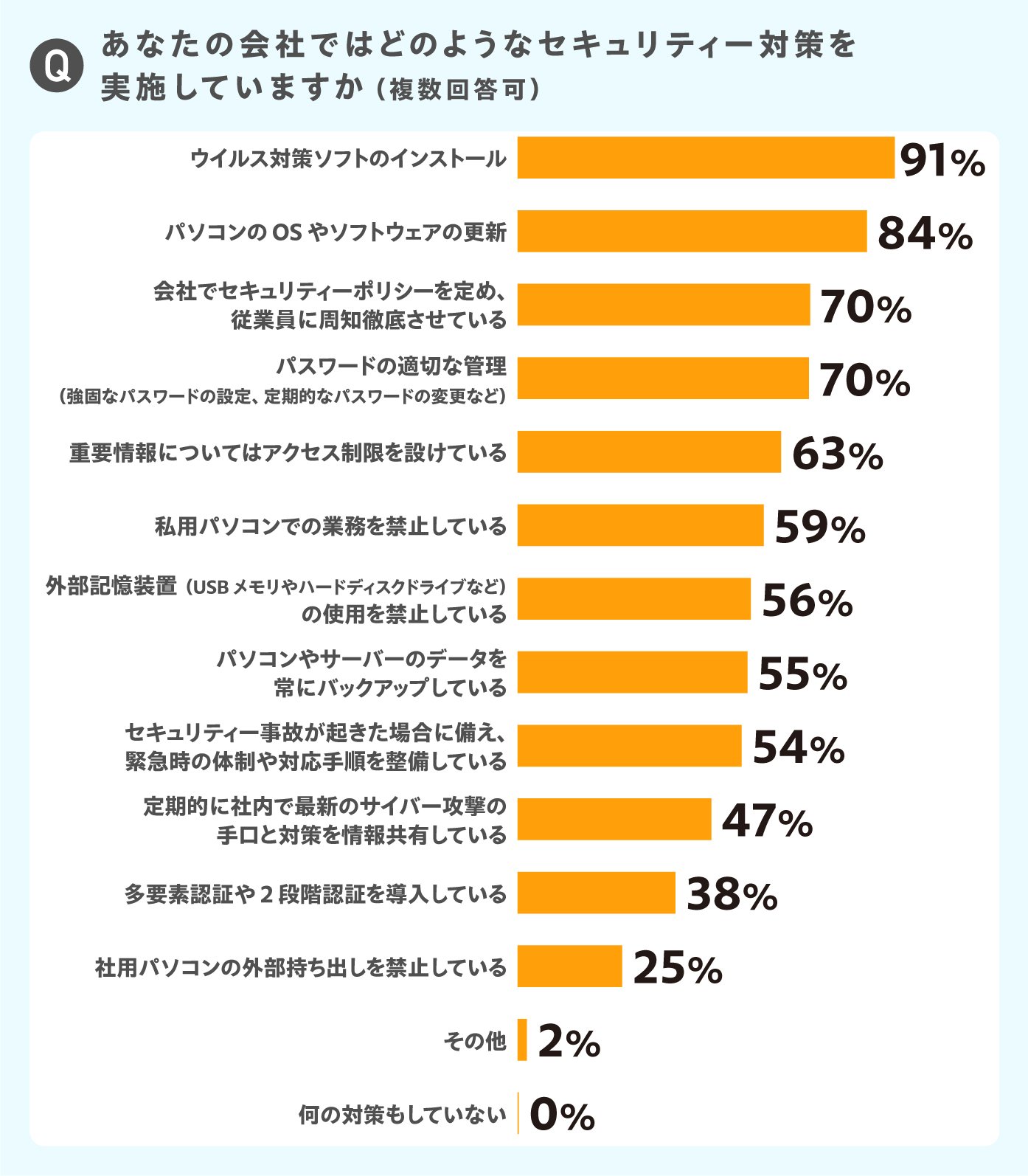

高度化・巧妙化・無差別化するサイバー攻撃に対し、企業はどんな備えをしているのだろうか。

最も多かったのは「ウイルス対策ソフトのインストール」で、全体の9割超が実施していた。次いで、「パソコンのOSやソフトウエアの更新」「会社でセキュリティーポリシーを定め、従業員に周知徹底させている」「パスワードの適切な管理」といった基本的な対策も、全体の7〜8割の企業で実施されていた。

一方、「社用パソコンの外部持ち出しを禁止している」といった厳格な対策を講じている企業は25%、「多要素認証や2段階認証を導入している」といった複雑な対策を取っている企業も38%にとどまっている。

図7:手間のかかる対策は敬遠されている

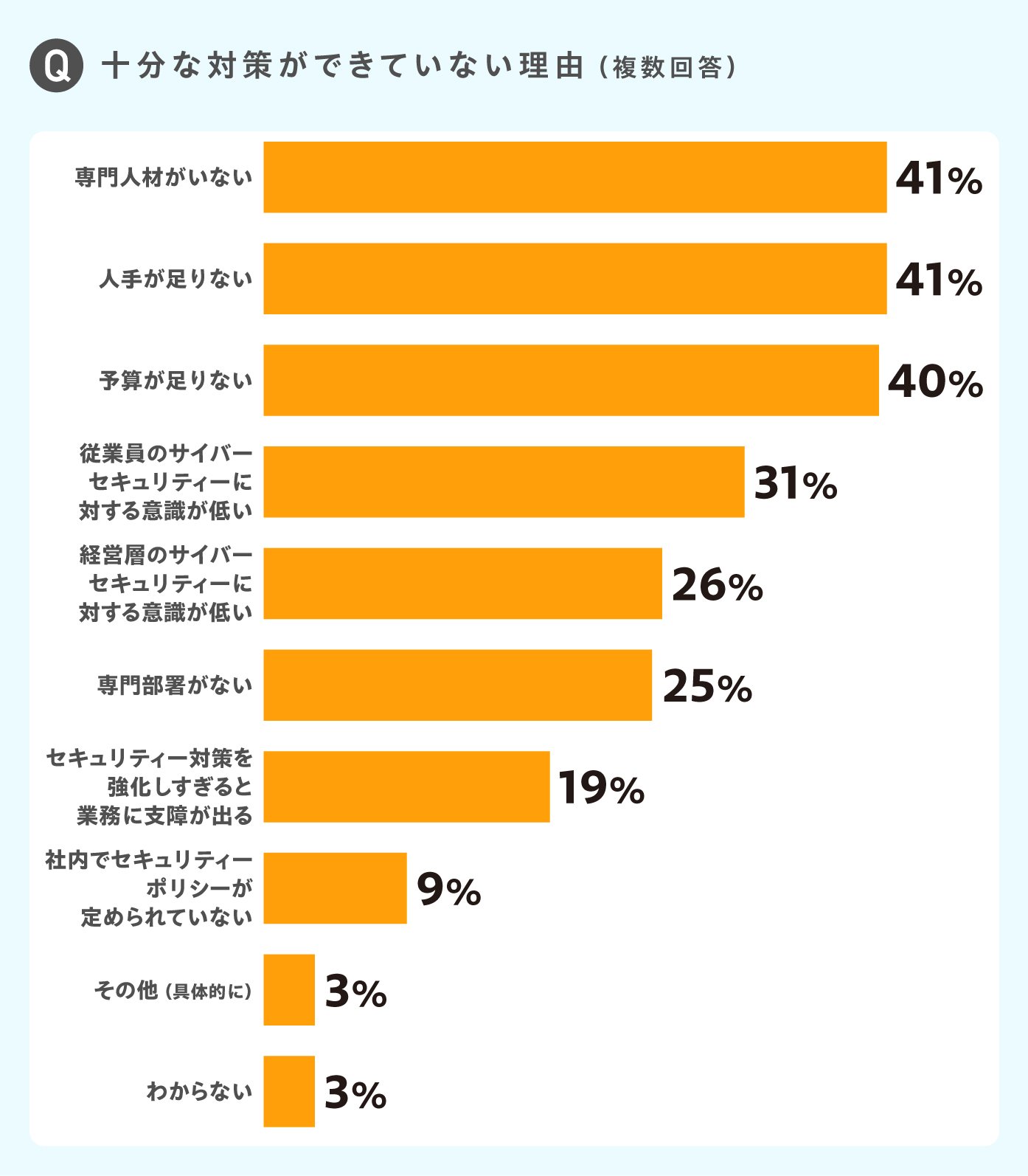

これだけさまざまな対策を講じていてもなお、図1のように3割の企業がサイバー攻撃を受け被害に遭っている。一体何が足りないのか。図2で「セキュリティー対策があまり十分ではない・全く十分ではないと思う」と回答した28%の企業がどんな問題意識を持っていたのか見てみよう。

図8:「ヒト」と「カネ」が足りない

十分な対策ができない最大の理由は「ヒト」だ。「専門人材がいない」「人手が足りない」を理由に挙げた企業がそれぞれ41%に達した。次いで多いのは「予算が足りない」で40%。「ヒト」と「カネ」がセキュリティー対策の足かせとなっており、これらが足りない企業は十分な対策が取れず、大きなリスクにさらされることになる。

図5で示したように、サイバー攻撃は主にメールや添付ファイル経由で行われている。次ページでは、フィッシングメールやウイルスメールの驚くべき実態を明らかにする。