監査とブロックで

情報漏えいを防止

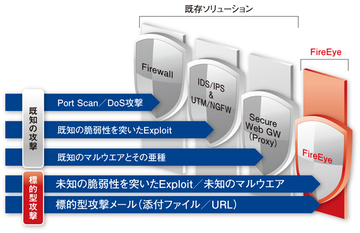

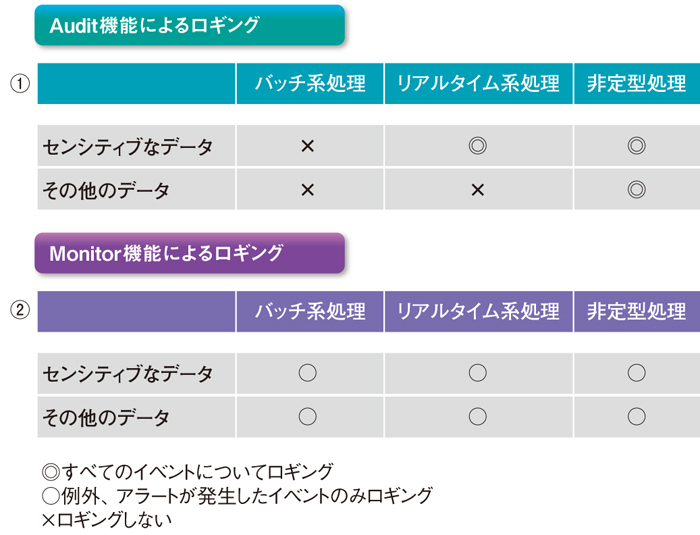

図2 Impervaによるログの取得 ①ログの取得・保管は必要なものに限定すればよい。

図2 Impervaによるログの取得 ①ログの取得・保管は必要なものに限定すればよい。②センシティブなデータ以外にも、不正アクセスの兆候が発見されることもある。例えば、DBアクセス時に何回も誤ったID、パスワードを入力するなどの例外エラーや、通常の保守作業では使用しないコマンドを入力するなど、不正アクセスが疑われる行為に備えDBアクセスをモニタリングしてログを取得する。

拡大画像表示

DBに関する処理は、バッチ系、リアルタイム系、非定型の三つに大きく分類できる。非定型とは、保守や要求ベースで人手を介して行う処理のことをいう。すべてのログを取得するべきなのは、リアルタイム系によるセンシティブなデータへのアクセスと、非定型によるすべてのアクセスに絞られる(図2①)。バッチ系は一般的に対象外にすることが多いようだ。

不正アクセスが疑われる挙動、例えば不正なユーザーIDやパスワードを何回も入力するといった行為については、「例外エラーやコマンド入力をすべて検知して、ログを取得することを提案しています」とマクニカソリューションズの有川博史氏は述べる(図2②)。

これらのDBアクセスに関わるログを取得、保存する一方で、明らかに不正なアクセスについてはアクセスを検知した時点で遮断するブロック機能が重要だ。「DBアクセスでは可用性が重視されますが、明らかに不正なアクセスについてはブロックをかけることで情報漏えいを未然に防ぐことが重要です」と有川氏は提案する。

情報セキュリティの

最適な投資を提案

マクニカソリューションズ

マクニカソリューションズ営業部 営業第1課 課長代理 有川博史氏

こうしたDBのログ監査とブロック機能を備えているのが、「Imperva SecureSphere」のDBセキュリティ製品群である。その特徴は、DBアクセスのログ監査に加え、異常時にDBアクセスをブロックできることだ。

あらかじめポリシー(例えば、発信元サーバのIPやアプリケーション名を定義しておくことで、それ以外からのアクセスがあった場合を不正と判断する。あるいは、正常な処理命令文を定義しておくことで、本来実行されるはずのない命令文が実行された場合、不正と判断するなど)を設定し、アラートを発行することで不正なアクセスをただちに検知したり、アクセスをブロックしたりすることで、DBからの情報漏えいを未然に防止する。アクセスログを活用し、DBやテーブルごとのアクセス傾向を分析、異常な挙動を監視するなど、監査とセキュリティをサポートする。

また、ローカルで作業する非定型処理を除いて、イベントログを取得するためのエージェントが不要だ。このため、「DBサーバに大きな負荷がかからず、パフォーマンス低下の心配もありません。この他、主要なDBシステムに対応するマルチDBもこの製品の特徴です」と有川氏は説明する。

マクニカネットワークスグループでは、大規模システムまで対応する業界トップクラスの技術検証センターを設置。「お客さまの実環境に近い形で事前検証を行い、最適なIT投資を提案しています。オーバースペックにならず、最先端のセキュリティを必要なレベルで提案することが当社のポリシーです」と森氏は強調する。

マクニカソリューションズでは、企業のセキュリティ要件に応じたコンサルティングをはじめ、最適投資のための豊富なノウハウと実績があるので、相談してはどうだろうか。